| Afaceri | Agricultura | Economie | Management | Marketing | Protectia muncii |

| Transporturi |

Bazele teoretice si conceptuale ale auditului IS

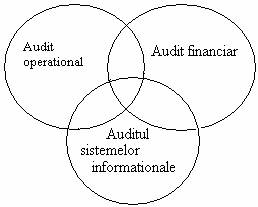

Auditul sistemelor informationale reprezinta o activitatea complexa de evaluare a unui sistem informatic in scopul emiterii unei opinii calificate asupra gradului de conformitate a sistemului cu standardele in domeniu,si totodata, asupra capacitatii sistemului informatic de a atinge obiectivele strategice ale unei organizatii, utilizand eficient resursele informationale si asigurand integritatea datelor prelucrate si stocate.

Intr-un cadru general, in functie de obiectivul propriu-zis al misiunii, auditorii sistemelor informatice vor urmari:

identificarea si evaluarea riscurilor din sistem

verificarea separarii functiilor incompatibile in cadrul sistemului informatic

verificarea securitatii fizice si logice a sistemului informational

verificarea si evaluarea infrastructurii retelelor de calculatoare

controlul aplicatiilor informatice existente in sistem

testarea integritatii datelor

verificarea existentei si securitatii copiilor de siguranta a datelor, informatiilor, aplicatiilor informatice.

verificarea si evaluarea planurilor de recuperare in caz de dezastre

Standarde si ghiduri pentru auditul sistemelor informationale

Pe plan international, in domeniul auditului sistemelor informatice, cea mai cunoscuta autoritate este Asociatia pentru Auditul si Controlul Sistemelor Informatice - ISACA (Information Systems Audit and Control Association - www.isaca.org), care a elaborat standardele de audit a sistemelor informatice. Ea a fost fondata in 1969 si are astazi mai mult de 170 de filiale in peste 70 de tari, numarand peste 50.000 de membri.

Cod de etica profesionala pentru auditorii IS:

sa sustina implementarea standardelor, procedurilor de auditare a sistemelor informatice;

Standardele internationale de audit aplicate in domeniul auditului sistemelor informatice sunt :

S1. Contractul de audit In viziunea acestui standard, scopul, responsabilitatea si autoritatea functiei de audit a sistemelor informatice trebuie sa fie in mod clar stipulate printr-un contract de audit sau o scrisoare de angajament.

S2. Independenta Independenta, in general, este "piatra de incercare" a profesiei de auditor. Standardul vizeaza doua aspecte de baza:

S3. Etica si standardele profesionale

Auditorul IS trebuie sa respecte Codul Etic Profesional emis de ISACA.

S4. Competenta profesionala

Prezentul standard accentueaza doua elemente definitorii:

S5. Planificarea

S6. Performanta activitatii de audit

Supervizare - Conducatorul misiunii de audit isi va supraveghea echipa de specialisti pentru a se asigura de atingerea obiectivelor propuse si respectarea standardelor de audit.

S7. Raportarea

S8. Urmarirea recomandarilor raportului de audit

Dupa raportarea concluziilor si a recomandarilor facute, auditorul IS trebuie sa revina si sa evalueze masurile luate de catre managementul organizatiei pentru realizarea recomandarilor sale.

S9. Frauda si eroarea (Irregularities and Illegal Acts - intrat in vigoare de la 1 sept 2005).

S10. Guvernanta IT In viziunea acestui standard, auditorul IS trebuie:

sa analizeze si evalueze daca sistemul informational al organizatiei sustine obiectivele si strategiile acesteia.

sa evalueze eficienta utilizarii resurselor sistemului informatic si performanta proceselor manageriale IT.

sa analizeze managementul riscurilor asociate tehnologiilor informatice.

S11. Utilizarea evaluarii riscului in planificarea auditului. In planificarea misiunii de audit si stabilirea prioritatilor pentru o alocare efectiva a resurselor de audit, auditorul IS trebuie sa utilizeze o evaluare bazata pe riscuri. Aceasta abordare il va determina pe auditor sa-si concetreze atentia asupra punctelor sensibile ale sistemului auditat, fara a se pierde in detalii inutile.

S12. Pragul de materialitate in audit

S13. Utilizarea informatiilor obtinute de la alti experti

S14. Probele de audit

Auditorul trebuie sa obtina probe de audit suficiente si relevante pentru a fi capabil sa emita concluzii rezonabile pe care sa se bazeze opinia de audit.

Pe plan national, se simte nevoia unui cadru normativ si legal pentru domeniul auditului sistemelor informationale. In ultimii ani, au aparut din ce in ce mai multe reglementari legislative privind protectia si securitatea informatiilor, cum ar fi:

De asemenea se impun a fi amintite si standardele adoptate in spatiul romanesc, standarde care vizeaza aspecte legate de asigurare a securitatii informationale:

Cadrul general al unui proces de audit al sistemelor informationale

|

Faze de audit |

Descrierea |

|

1. Subiectul auditului |

|

|

2. Obiectivul auditului |

|

|

3. Scopul auditului |

|

|

4. Planificarea |

|

|

5. Proceduri de audit pentru culegerea probelor |

|

|

6. Proceduri pentru evaluarea rezultatelor testarii |

|

|

7. Proceduri de comunicare cu managementul |

|

|

8. Pregatirea raportului de audit |

Identifica procedurile de evaluare/testare a eficientei operationale.

|

Analiza riscului

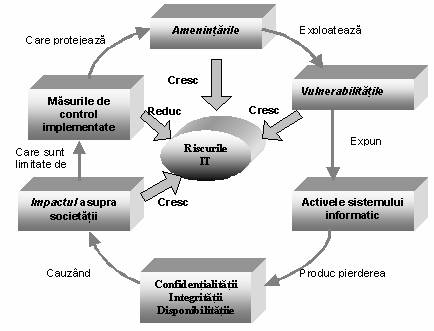

In acest context, riscul poate fi caracterizat prin urmatoarele elemente:

amenintarile cat si vulnerabilitatile asociate proceselor si/sau activelor informatice

impactul activelor bazat pe amenintari si vulnerabilitati

probabilitatea de realizare a amenintarilor (combinatia dintre probabilitatea si frecventa de aparitie).

Riscul la nivelul unei organizatii nu poate fi eliminat, el va exista intotdeaua, managementul organizatiei fiind responsabil de reducerea lui la un nivel acceptabil.

Analiza riscului IT

Pragul de materialitate si riscul de audit

Alegerea pragului de materialitate, in cadrul unui audit IS poate fi mult mai dificila.

In evaluarea materialitatii, auditorul IS trebuie sa considere:

nivelul posibil al erorilor acceptat de management

potentialul efectelor cumulate al erorilor minime sau breselor care pot avea un efect semnificativ

In elaborarea planului de audit, auditorul impune un nivel acceptabil al pragului de materialitate astfel incat sa poata detecta, din punct de vedere cantitativ, informatiile eronate semnificativ.

Standardul ISACA de audit "S9. Audit Materiality" recomanda auditorilor IS sa analizeze relatia care exista intre pragul de materialitate si riscul de audit pentru a determina natura, durata si intinderea procedurilor de audit. In mod practic, exista un raport invers proportional intre cei doi parametri si anume, cu cat este mai inalt pragul de materialitate cu atat este mai scazut riscul de audit si invers.

Conceptul de materialitate combinat cu riscul de audit sunt considerate esentiale pentru planificarea ariilor ce vor fi auditate.

Riscul de audit reprezinta probabilitatea ca un auditor sa nu observe o eroare sau frauda din sistemul auditat, formuland astfel o opinie gresita. El se manifesta prin componentele sale de baza: risc inerent, risc de control si risc de detectare si poate fi stabilit atat in termeni cantitativi (in procente) cat si in termeni calitativi (risc scazut, moderat, ridicat sau foarte ridicat).

Atat riscul inerent cat si riscul de control nu pot fi controlate de auditor, aceste riscuri exista independent de activitatea de audit.

Riscul inerent si riscul de control sunt intercorelate, iar o evaluarea separata a acestora poate conduce la o apreciere necorespunzatoare a riscului de audit.

Riscul de detectare reprezinta probabilitatea ca un auditor sa nu detecteze prin testele aplicate o eroare din cadrul sistemului de control auditat. Spre exemplu, riscul de detectare asociat identificarii punctelor slabe ale securitatii sistemului va fi mare daca logurile pentru intreaga perioada supusa auditului nu vor fi disponibile in totalitate in momentul verificarilor.

El este singurul risc controlat de auditor si este direct legat de testele de fond pe care acesta le va aplica.

Riscul global - combinatia tuturor categoriilor de riscuri de audit evaluate pentru fiecare obiectiv specific de control.

Programul de audit

Tehnicile si metodele folosite de auditorul IS in evaluarea si testarea controalelor sistemului informatic sunt:

Utilizarea software-ului generalizat de audit pentru a analiza fisierele de date (inclusiv fisierele de tip log ale sistemului)

Utilizarea software-ului specializat pentru a determina modul de configurare a sistemului de operare (sau pentru a detecta deficiente in stabilirea unor parametri)

Tehnici flow-chart pentru documentarea fluxului de activitati din cadrul organizatiei, cat si a fluxurilor din cadrul aplicatiilor informatice

Utilizarea rapoartelor de audit din misiuni anterioare

Verificarea documentatiei sistemului

Observarea

Programul de audit trebuie sa fie documentat in cadrul foilor de lucru.

Pe parcursul misiunii, in cadrul programului de audit pot aparea modificari in functie de rezultatele testelor si analizelor sistemului auditat.

Esantionarea

In general, din consideratii de timp si de cost, auditorul nu examineaza totalitatea informatiilor la care are acces pentru a-si colecta elementele probante cu privire la sistemul de control intern, ci aplica o metoda traditionala de selectare a datelor numita esantionare.

In audit, esantionarea poate folosi atat o abordare statistica, cat si una non-statistica.

Esantionarea statistica are in vedere, intotdeauna, intreaga populatie si este o baza " mai stiintifica" pentru exercitarea rationamentului profesional al auditorului, obiectivul metodei fiind determinarea marimii esantionului si a criteriului de selectare. La nivelul acestei metode, principiul care guverneaza procesul de selectare a elementelor dintr-o populatie, in vederea formarii unui esantion, este acela ca fiecare individ trebuie sa aiba o sansa egala de a fi ales.

Esantionarea prin metode nestatistice implica o doza de subiectivism, bazandu-se pe o selectie pe baza de hazard - auditorul folosindu-si rationamentul profesional atat in determinarea marimii esantionului si a criteriului de selectie, cat si in interpretarea rezultatelor.

Ambele metodele implica o serie de incertitudini concretizate intr-un risc de esantionare. Intotdeauna, auditorul este supus riscului de a ajunge la concluzii diferite de cele la care s-ar fi ajuns printr-un control exhaustiv.

In cadrul misiunii sale, auditorul poate aplica esantionarea asupra

testelor de control, pentru a se verifica rata de aparitie a intreruperii functionarii unui control. Tehnica de esantionare este cunoscuta sub numele de esantionarea atributelor (attribute sampling) si cateva exemple de teste de control, unde esantionarea este necesara, sunt: controlul drepturilor de acces ale userilor in sistem, verificarea existentei aprobarii/autorizarii cererii de creare a unui cont de utilizator la nivelul unei aplicatii/sistem de operare, controlul procedurilor de modificare a programelor, analiza fisierelor de tip log.

testelor de fond, cand auditorul urmareste verificarea unei anumite valori din situatiile financiare. Tehnica de esantionare este cunoscuta sub numele de esantionarea variabilelor (variable sampling), iar un exemplu de test de fond, unde esantionarea poate fi folosita, este verificarea calculelor soldurilor finale pentru un esantion de conturi.

Probele de audit

Probele pentru audit reprezinta ansamblul documentelor, fisierelor si observatiilor obtinute in cursul misiunii de audit si utilizate pentru elaborarea concluziilor si formularea opiniei auditorului. Legislatia in vigoare, inclusiv Standardele internationale de audit IS nu ofera un model standardizat al raportului de audit, a chestionarelor utilizate, a dosarului de audit, a foilor de lucru, ci pune un accent deosebit pe rationamentul profesional al auditorului. In acest sens, orice afirmatie a acestuia trebuie sa fie justificata si documentata.

Standardul ISACA de audit "S14. Audit Evidence" recomanda auditorilor IS sa obtina probe suficiente si relevante, pentru fundamentarea unor concluzii cat mai reale si exprimarea unei opinii pertinente.

Fiabilitatea elementelor probante colectate este apreciata in functie de originea lor interna sau externa, de natura lor scrisa sau orala si de circumstantele in care s-au obtinut, astfel:

probele de audit din surse externe (spre exemplu, confirmarea de la o terta parte) sunt mai credibile decat cele obtinute din cadrul organizatiei.

probele de audit obtinute din cadrul organizatiei, sunt mai credibile atunci cand controlul intern este de incredere.

probele de audit obtinute direct de auditor sunt mai credibile decat cele obtinute din cadrul organizatiei.

probele de audit sub forma de documente scrise sunt mai credibile decat declaratiile orale.

Determinant pentru evaluarea relevantei probelor este si:

Independenta celui care furnizeaza probele - probele obtinute din exteriorul organizatiei sunt mai credibile decat cele interne

Calificarea indivizilor care furnizeaza probele/informatiile

Obiectivitatea probelor

"Varsta" probelor

Probele pe care auditorul IT le culege intr-o misiune sunt variate, iar tehnicile folosite de auditorul IS in procesul de culegere a probelor sunt:

Testele de audit

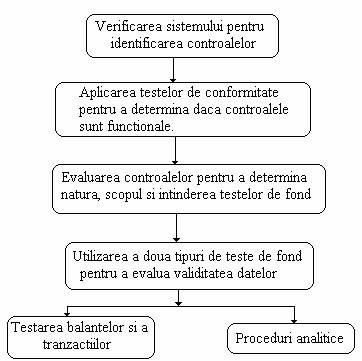

Pe parcursul desfasurarii misiunii de audit, pentru a culege probe cat mai relevante si suficiente, auditorul IS desfasoara doua categorii de teste:

teste de conformitate (teste de control) pentru a verifica conformitatea controlului intern cu politicile, normele interne stabilite de managementul organizatiei,

teste de fond pentru a verifica integritatea tranzactiilor individuale, a datelor si a altor informatii din sistem.

Legatura stabilita intre testele de conformitate si testele de fond

Detectarea fraudei

Standardul ISACA de audit "S9. Irregularities and Illegal Acts recomanda auditorilor sa analizeze riscul aparitiei unor fraude si/sau erori, inca din etapa de planificare si apoi pe parcusul desfasurarii procesului de audit, pentru a reduce riscul de audit la un nivel acceptabil. Mai mult, acestia trebuie sa-si mentina o atitudine profesionala de scepticism pe durata misiunii, avand in vedere posibilitatea existentei unor acte ilegale.

CAATs(Computer Assisted Audit Techniques).

Aceste instrumente si tehnici moderne pot asista auditorul in orice etapa a misiunii sale, fiind utilizate pentru:

testarea masurilor de securitate dintr-un sistem;

analiza si controlul aplicatiilor informatice existente in sistem;

identificarea riscurilor unei organizatii si evaluarea acestora;

evaluarea controlului intern;

verificarea integritatii fisierelor;

analiza informatiilor clientului auditat prin interogari complexe ale bazelor de date, extrageri, stratificari, totalizari.

CAATs includ multe tipuri de instrumente si tehnici, cum ar fi software generalizat de audit, testul de date, testul integrat, aplicatii software de urmarire si mapare, si sisteme expert.

Software generalizat de audit Generalized Audit Software: GAS ) sunt pachete de programe ce au capacitatea de a citi si extrage direct datele din platforme diferite. Desi caracteristicile acestor aplicatii sunt nuantate, ele permit realizarea urmatoarelor functionalitati :

selectarea esantioanelor;

manipularea, sortarea datelor conform cerintelor exprimate de auditor; Astfel de operatii pot scoate in evidenta spre exemplu platile duble, printr-o sortare a datelor dupa nr.factura si suma platita;

testarea calculelor matematice;

totalizari, stratificari;

compararea datelor din fisiere diferite;

listarea rapoartelor sau scrisorilor intr-un format specificat de auditor;

detectarea tranzactiilor lipsa sau duplicate.

Tehnica "testului de date" necesita pregatirea unui esantion de "date-test" pentru a fi procesate de catre versiunea aplicatiei curente, sub controlul auditorului. Datele si, implicit, tranzactiile-test trebuie proiectate astfel incat sa se verifice cat mai multe controale posibile (incorporate in aplicatie), ceea ce impune utilizarea atat a unor date invalide, pentru testarea rutinelor de semnalare a erorilor, cat si a unor date valide pentru testarea proceselor normale. Dupa procesarea esantionului de date, auditorul va urmari si aprecia mesajele afisate de aplicatie, va analiza controalele interne incorporate in sistem, va compara rezultatele procesarii cu cele calculate manual. Proiectarea unui bun test de date este obiectivul major al acestei tehnici.

Auditorii pot utiliza astfel de teste pentru verificarea aplicatiilor contabile si evaluarea controalelor aferente sistemelor precum:

controlul accesului la date si alte controale specifice (exemplu: parole on-line);

controlul validarii datelor de intrare, controlul totalurilor (restrictii de integritate incorporate);

erori logice in procesarea tranzactiilor;

acuratetea calculelor matematice.

Testul integrat (Integrated Test Facility: ITF)

Utilizarea unui ITF permite auditorului sa introduca date fictive, fara stiinta utilizatorilor, pentru a verifica eficienta sistemului. Facilitatea pe care o ofera testul presupune crearea unor fisiere principale-fictive in cadrul sistemului informatic; la intervale aleatorii de timp, auditorul introduce "datele de testat" care vor fi procesate de aplicatie, dar care vor actualiza fisierele fictive, astfel incat procesarea datelor curente ale firmei nu va fi afectata. (spre exemplu introduce un angajat fictiv, iar toate operatiile din aplicatie se executa asupra acestuia, evaluandu-se acuratetea si integritatea prelucrarilor din aplicatie)

Principalul avantaj al acestui test consta in posibilitatea auditorului de a procesa tranzactii fictive, in acelasi timp cu tranzactiile reale ale organizatiei. Spre deosebire de tehnica datelor de test, in acest caz auditorul este sigur ca versiunea programului testat este aceeasi cu cea folosita la procesarea datelor firmei. Adesea, utilizarea unui astfel de test presupune o modificare a aplicatiei de baza pentru identificarea tranzactiilor fictive. Astfel, auditorul trebuie sa se asigure ca programatorul care se ocupa de aceasta activitate nu va modifica aplicatia, astfel incat controalele sa se efectueze asupra tranzactiilor fictive si nu asupra celor reale.

Aplicatiile software pentru "urmarire" si " mapare" analizeaza fluxurile de date din cadrul unui sistem sau a unei aplicatii informatice.

Urmarirea (Tracing) presupune generarea unui traseu de audit complet pentru urmarirea tranzactiilor in timpul prelucrarilor. Prin executarea unei "urmariri" este posibil sa se sesizeze ce efect are fiecare linie de cod asupra fiecarei date prelucrate. Daca programul nu realizeaza toate tranzactiile in mod corect, in momentul in care intervine eroarea, aceasta va fi evidentiata in mod distinct. Principalul avantaj al tehnicii este acela, ca auditorul poate vedea anumite etape ale programului care in mod obisnuit se deruleaza foarte rapid. Dezavantajele "urmaririi" rezida din faptul ca auditorul are nevoie de cunostinte de programare si ca functiile de "urmarire" pot varia de la produs la produs.

Maparea (Mapping) presupune monitorizarea executiei unui program in scopul stabilirii unor informatii statistice, cum ar fi spre exemplu: cod de program neexecutat, de cate ori au fost executate anumite linii din program. Auditorul poate utiliza "maparea" pentru a evidentia codul redundant sau codul utilizat in scopuri frauduloase.

Avantajele generale oferite de aceste instrumente sunt:

Alaturi de avantajele subliniate, este necesar sa mentionam ca aceste instrumente au si limite, cum ar fi:

incompatibilitatea anumitor CAAT cu sistemul informatic al clientului (situatii in care este esentiala alegerea pe care o face auditorul).

Raportul de audit

Standardele ISACA de audit IS, S7 "Reporting" si S8 "Follow-up Activities", ofera elemente de baza pentru realizarea acestui document. Aceste standarde recomanda ca la sfarsitul misiunii de audit, auditorul IS sa furnizeze un raport care va identifica organizatia auditata, destinatarii raportului si orice restrictie de circulatie a acestuia.

In acest sens, raportul de audit trebuie sa aiba o anumita structura si un continut, ce vor include elementele de baza:

partea introductiva a raportului, va include scopul auditarii, obiectivele urmarite, perioada acoperita, natura si intinderea procedurilor de audit.

in cuprinsul sau, se regasesc:

opinia si concluziile misiunii

orice rezerva pe care auditorul o are asupra sistemului auditat.

detalii asupra unor constatari semnificative si recomandarile necesare

limitarile auditului

un paragraf prin care se precizeaza ca datorita limitelor inerente a controalelor interne, erorile sau frauda pot sa apara sau sa ramina nedectate.

un paragraf prin care se precizeaza ca auditul nu poate detecta toate punctele slabe din cadrul procedurilor de control atit timp cit nu este o activitate continua, iar testarea procedurilor de control de catre auditor se realizeaza prin sondaj.

standardele, ghidurile si normele asociate domeniului auditat ce au constituit referentialul de raportare pentru auditor

in partea finala a raportului, se inscriu data raportului, adresa si semnatura auditorului.

Perspective privind auditul sistemelor informationale

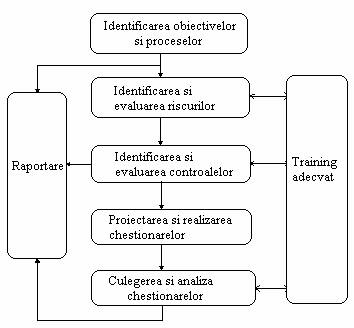

Autoevaluarea controlului (Control Self Assesment)

Un program CSA poate fi implementat prin diferite metode. In mod practic, nu este recunoscut un model clasic de dezvoltare si implementare, fiecare organizatie realizandu-l in functie de particularitatile controlului intern.

Ciclul de viata a unui CSA

Avantajele acestei tehnici, de autoevaluare a controlului intern sunt:

Detectarea tipurie a riscurilor

Desfasurarea unor controale interne mai eficiente si mult imbunatatite

Constituirea unor echipe de lucru bine inchegate, eficiente

Cresterea interesului anagajatilor in obiectivele organizationale si a cunostintelor despre riscuri si controalele interne.

Imbunatatirea comunicatiei dintre nivelul operational si top managementul organizatiei

mai buna motivare a angajatilor

Imbunatatirea evaluarii procesului de audit

Reducerea costurilor asociate controalelor

Siguranta oferita actionarilor si clientilor

Siguranta necesara oferita de catre top management despre suficienta controalelor interne, asa cum impune Sarbanes-Oxley Act.

Alaturi de avantajele prezentate, e necesar sa subliniem si dezavantajele CSA :

Poate fi gresit inteles ca un inlocuitor pentru functia de audit.

Este privita ca o munca aditionala - un raport in plus trimis catre management

Esecul de actiune a sugestiilor de imbunatatire poate provoca demoralizarea angajatilor

Lipsa de motivatie poate limita eficienta in detectarea controalelor slabe (neperformante)

Auditul integrat

Auditul integrat

Procesul de audit integrat presupune desfasurarea urmatoarelor activitati:

identificarea controalelor cheie relevante

reexaminarea si intelegerea proiectarii acestor controale cheie

testarea faptului ca controalele cheie sunt sustinute de sistemul IT

testarea faptului ca controalele de management opereaza eficient

un raport combinat sau o opinie asupra riscurilor de control.

Auditul continuu

Intr-o perspectiva mai generala, auditul continuu reprezinta o metoda moderna de audit, care presupune interactiunea permanenta a auditorului cu sistemul organizatiei auditate, perfectionandu-se astfel accesul la continutul informational si prezentarea acestuia la momentul oportun.

Complexitatea instrumentelor software utilizate in cadrul unui audit continuu este recunoscuta si, in mod practic, ele includ:

Pentru a intelege implicatiile si necesitatile unui audit continuu e necesar sa se analizeze caracterul distinct dintre auditul continuu si monitorizarea continua:

Monitorizarea continua - ofera managerilor IT o gama de instrumente software specializate, care le va permite o supraveghere continua a resurselor sistemului. Spre exemplu, un program antivirus in timp real sau un sistem de detectare a intruziunilor (IDS) sunt instrumente ce asigura o monitorizare continua a unui sistem.

Auditul continuu - "o metodologie in care auditori independenti ofera o asigurare scrisa asupra unui subiect utilizand o serie de raporte generate instantaneu, sau la o scurta perioada de timp, cu petrecerea evenimentului respectiv". Realizarea unui audit continuu se bazeaza in mod clar pe proceduri automate de audit realizate prin tehnici si instrumentelor software specializate.

In mod clar, auditul continuu trebuie sa fie independent de un control continuu sau o monitorizare continua a activitatilor.

In general, se impun un set de preconditii pentru desfasurarea unui audit continuu :

grad inalt de automatizare

un proces de producere a informatiilor automatizat si de incredere despre subiectul respectiv, la scurt timp dupa petrecerea evenimetului

alarme pt a raporta in scurt timp esecuri ale controlului

informarea rapida a auditorilor asupra rezultatelor procedurilor automate, in mod particular cand procesul identifica anomalii sau erori

disponibilitatea probelor de incredere

evaluarea factorilor de cost

auditori IS de formatie tehnica

generarea rapida a raportelor de audit automate

aderarea la principii de materialitate

implementarea de instrumente de audit automatizate de nivel inalt care necesita ca auditorul sa fie implicat in setarea variabilelor/parametrilor

Copyright © 2024 - Toate drepturile rezervate